A Integração entre Sistemas de Gestão e Configurações NAT

16/07/2025

Comentários desativados em A Integração entre Sistemas de Gestão e Configurações NAT

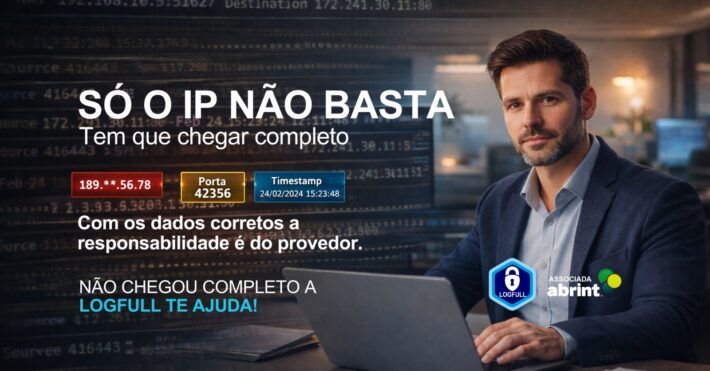

- Os provedores de internet enfrentam um desafio constante com a escassez de endereços IPv4 públicos. Para contornar esse problema e continuar expandindo suas operações, utilizam técnicas de NAT (Network Address Translation), especialmente o CGNAT (Carrier Grade NAT) implementado diretamente na rede do provedor.

O CGNAT permite que múltiplos assinantes compartilhem um mesmo endereço IP público através da alocação de diferentes portas para cada usuário. Essa técnica, embora paliativa enquanto aguardamos a adoção completa do IPv6, tornou-se essencial para a operação dos provedores modernos.

Os sistemas de gestão dos provedores desempenham um papel facilitador nesse cenário, oferecendo interfaces para auxiliar na configuração inicial do NAT. Na prática, sistemas como RadiusNet, IXC, SGP e outros disponibilizam telas para gerar scripts de configuração de CGNAT que podem ser copiados e ativados nos equipamentos da rede.

É importante compreender, porém, que existe uma limitação significativa: esses sistemas geralmente mantêm apenas uma tabela de referência que presume que a rede está configurada exatamente como o script gerado. A própria documentação do IXC, um dos sistemas mais populares no Brasil, alerta:

“É importante verificar se o equipamento que será integrado ao Sistema já possui regras de CGNat configuradas com as mesmas faixas de IP definidas por você. Isso garante que não ocorram conflitos entre as configurações do equipamento e as que serão aplicadas pelo sistema.”

Essa observação confirma o risco de desalinhamento entre a configuração real dos equipamentos e o que o sistema “acredita” estar configurado.

O mesmo fabricante adverte claramente que “configurações incorretas das integrações CGNAT pode resultar em problemas de conectividade para os usuários finais”, recomendando testes em ambiente controlado antes da aplicação em produção – algo raramente possível na realidade operacional dos provedores menores.

Na prática operacional dos provedores, diversos eventos alheios ao controle dos sistemas de gestão ocorrem regularmente e aumentam essa desconexão, como:

• Configurações alteradas, personalizadas ou removidas nos equipamentos durante seu funcionamento para atender casos específicos de suporte ou fazer ajustes de desempenho.

• Substituição completa das configurações da tabela de CGNAT quando o provedor cresce e precisa expandir sua capacidade.

• Troca de equipamentos e aplicação de novas configurações que já não seguem mais a referência existente no sistema de gestão.

• Mudanças emergenciais realizadas diretamente via linha de comando nos equipamentos durante ocorrências de instabilidade.

Todas essas situações, acumuladas ao longo de meses ou anos de operação, resultam em um ambiente onde a referência mantida no sistema de gestão pode gerar uma identificação completamente falsa de qual assinante estava usando determinado endereço IP e porta em um momento específico.

Para atender efetivamente às exigências legais como o Marco Civil da Internet, os provedores precisam implementar soluções específicas para armazenamento de logs de NAT, utilizando servidores dedicados configurados para receber e armazenar esses registros diretamente dos equipamentos de rede em tempo real, independente do sistema de gestão principal.

A verdadeira integração entre o sistema de autenticação Radius e as ferramentas de NAT exige configurações adicionais e cuidadosas que vão além dos scripts básicos oferecidos pelos sistemas de gestão, além de processos de auditoria regular para garantir que os logs coletados reflitam com precisão a realidade da rede em operação.

Armazenamento Seguro e Política de Backup

Os logs gerados pelos sistemas Radius e equipamentos NAT não são apenas registros técnicos – são documentos legais com valor probatório. A legislação brasileira, através do Marco Civil da Internet (Lei nº 12.965/2014), estabelece claramente em seu artigo 13 que os provedores de internet devem armazenar os logs de conexão de seus clientes, sob sigilo, em ambiente controlado e seguro, pelo período obrigatório de 1 ano.

Para garantir a integridade e disponibilidade desses dados, os provedores devem implementar:

• Segurança robusta: Criptografia em armazenamento, controle de acesso rigoroso e trilhas de auditoria para monitorar quem acessa os logs.

• Backup consistente: Rotinas automáticas de backup com armazenamento redundante, preferencialmente off-site ou em nuvem criptografada, com testes periódicos de restauração.

O não cumprimento dessa exigência legal pode resultar em penalidades significativas que, conforme a gravidade, vão desde advertências até multas de até 10% do faturamento anual da empresa e até mesmo a proibição do exercício das atividades.

Conclusão

A gestão adequada de logs de acesso e autenticação não é apenas uma questão técnica ou legal – é uma prática que beneficia todo o ecossistema da internet. Provedores responsáveis investem em soluções robustas de Radius e NAT, além de implementarem políticas seguras de armazenamento e backup.

Ao fazê-lo, não apenas cumprem suas obrigações legais, mas também protegem seus clientes, sua infraestrutura e contribuem para uma internet mais segura e confiável para todos.